Zoom视频通讯(ZM.US)隐私安全问题大爆发,中国背景被聚焦,CEO袁征:过程真的太痛苦了

本文来源微信公众号“ DeepTech深科技”。

随着卫生事件在全球蔓延,远程办公需求愈发增加,主打多人视频会议的 Zoom 视频通讯(ZM.US)受到了越来越多的关注,不仅全球用户数量激增,而且市值逆势上扬,较去年 IPO 翻了两倍,一时间风头无两。

可是人红是非多,Zoom视频通讯的确吸引了大量用户,但同时也吸引了网络安全专家和媒体的目光,旗下产品几乎是被放在显微镜下观察,成立 9 年以来从未有过。

结果就是近半个月以来,这款视频会议软件接二连三地被爆出安全和隐私漏洞,遭到 SpaceX 和 NASA 内部禁用,甚至连美国联邦调查局(FBI)也发出警告,提醒用户使用 Zoom 时注意网络安全问题,不要在社交媒体上广泛分享会议链接,以防机密信息被黑客获取。经统计,Zoom 经历的问题和质疑可以概括如下:

由于Zoom软件的默认设置,有人可以在未被邀请的情况下参与和恶意搅乱视频会议,迫使会议中止。这种恶搞行为被称为“Zoom-bombing(Zoom炸弹)”;

Zoom宣称视频使用了端到端加密,但实际情况并非如此;

数据收集和使用不透明,没有透明度报告,而且iOS版Zoom应用会在未经用户授权的情况下,向Facebook发送分析数据;

桌面版Zoom程序存在漏洞,可能会泄露Windows和MacOS用户的登录凭据;

北美用户在视频通话时,Zoom偶尔会从中国服务器获取数据加密密钥。

面对大大小小的漏洞和质疑,Zoom 公司 CEO 袁征(Eric Yuan)于 4 月 1 日正式公开道歉,承诺在未来 90 天内暂停所有新功能开发,动用全部工程师资源解决现有问题,修复过程保持透明,并且出台有关用户数据的透明度报告,以重塑信心。同时还会强化现有漏洞悬赏计划,在每周三召开视频讲话,向社区透露问题修复的最新进展。

“我们欢迎您继续提出问题和提供反馈,我们一直以来的首要目标都是让用户满意,并确保我们平台的安全性和隐私性值得所有人信任,”袁征在信中写道。

损人不利己的“Zoom 炸弹”

3 月中旬,北美卫生事件愈发严重,不仅各大公司开始强制要求员工在家工作,很多学校也纷纷开始远程授课。虽然 Zoom 此前一直主要针对企业用户,但作为一款可以免费使用的在线视频会议软件,也受到了很多老师的青睐,把它当成是“云上课”工具。

这本来是 Zoom 扩大用户群的绝佳机会,然而自 3 月 15 日以来,有多家媒体纷纷爆出学生使用 Zoom 上课却遭遇不明人士乱入的事故,从中学生,到大学教授,再到瑜伽老师都没能幸免。

很多人在社交媒体上大吐苦水,抱怨恶搞者故意大吼大叫,播放歌曲,还有人贴出种族歧视图片,甚至公然播放成人视频,迫使授课或会议中断,造成了十分恶劣的影响。

更过分的是,如果会议主持人不熟悉 Zoom 设置,那么即使封掉入侵者,他还会换个马甲重新进入,导致会议根本无法继续。

由于这种现象不在少数,故而得名“Zoom-bombing(Zoom炸弹)”。

南加州大学校长 Carol L. Folt 专门发表公开信谴责这种行为,“我对学生和教师不得不亲眼目睹这种卑劣的行为感到非常难过。”

在缺乏有效监管,而且很多人都闲在家里极度无聊的情况下,模仿这种行为的风气愈演愈烈,一度有人在某些论坛上传授如何制造“Zoom炸弹”。

好多人还会沆韰一气,在社交平台上召集战友,有针对性地联手破坏一场会议。云会议本身的机制导致人们很难追踪他们,更别提惩罚他们。

必须强调的是,不怀好意的恶搞者是罪魁祸首,但 Zoom 软件面临的舆论谴责并非无理。

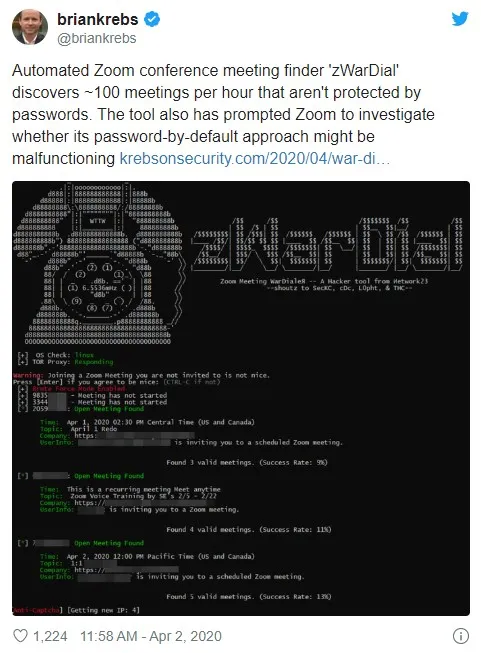

由于 Zoom 会议 ID 的规律性(9-11位数字),一名网络安全专家已经编写出程序,可以自动扫描未经加密的会议,一小时就能搜到 100 个左右。

图 | 安全专家晒出 Zoom 会议 ID 自动搜索工具(来源:Twitter)

对于捣乱者来说,Zoom 的很多默认设置就相当于敞开大门,欢迎他们来搞事情;这大大增加了会议受到不速之客打扰的几率。比如改版前的会议链接默认不需要密码,任何人都能加入,同时“允许其他与会者共享屏幕内容(无需主持人批准)”也是默认选项。

这两条合起来就好比告诉陌生人:这是我家地址,不用钥匙就能进,来了就别客气,把这当成自己的家。相比之下,微软等公司的同类云办公软件更加克制,通常默认由会议主持者控制屏幕共享等功能。

好在 Zoom 亡羊补牢,几周内连续出台了补救措施和设置指南,包括如何让会议更安全的教程,以及默认开启会议密码和等待室选项,防止有人不请自来,或者在主持人准备好之前进入会议捣乱。

图 | FBI发出警告,“Zoom炸弹”入侵视频会议的事故数量激增(来源:FBI)

为了进一步打击“Zoom炸弹”,美国司法部下属的密歇根州东区检察官办公室发表声明称,非法入侵视频会议的人可能会被指控犯有州或联邦罪行,任何受到骚扰的人都可以向 FBI 举报。

“你觉得Zoom炸弹很好玩?让我们走着瞧,看看你被捕了之后还觉得它好玩吗?”州检察官 Matthew Schneider 直言不讳。

端到端加密危机

退一步讲,在“Zoom炸弹”事故中,Zoom 出现设计逻辑漏洞情有可原。毕竟卫生事件发酵之前,其目标群体是企业内部员工,类似“无需允许就可以共享屏幕”的产品逻辑,基于会议参与者都是受信赖的前提考虑也说得过去,并非触及网络安全的根本问题。然而它接下来被曝光的安全问题,则将其面临的考验提升了一个新高度。

首先是 Zoom 宣称其视频经过端到端加密,这被广泛认为是最私密的互联网通信方式,能有效保护用户的通信内容不被第三方(包括 Zoom 自己)接触到。

但据 The Intercept 报道,实际上 Zoom 仅在部分文本信息和部分模式的音频中使用了端到端加密,而在至关重要的视频和电话通信方面则并未使用这一加密方式。

事实上,Zoom 曾在一份官方文件中承诺,将使用端到端方式对会议内容进行加密,甚至是在加密模式下使用该应用进行视频会议时,界面上方还有“正在使用端到端加密” 的字样。

但被问及视频会议是否在实际上通过端到端加密时,Zoom 的发言人表示:现阶段,不可能为 Zoom 平台上的视频会议启用端到端加密。

图 | 截图显示 Zoom 特意在使用时强调自己使用了端到端加密连接,见左上角(来源:The Intercept)

在端到端加密的模式下,视频和音频内容需要经过加密处理,而只有会议的参与者才拥有密钥,有能力对数据进行解密。在这过程中,Zoom 虽然可以访问到加密内容,但由于不掌握密钥而不具备解锁的能力。

在实际的运营中,Zoom 在保护会议视频内容的加密方式是 TLS(Transport Layer Security,传输层安全协议),跟很多网站使用的HTTPS传输协议相同。也就是说,其安全程度跟保护网页流量不被监听差不多。

具体来说,用户在电脑或手机上运行 Zoom 时,设备端到 Zoom 的服务器之间是加密的。但不同于端到端加密的关键点在于, Zoom 自己具备访问未被加密的视频和音频内容的能力。

因此在采用 TLS 加密方式下,用户的视频或音频内容可以防止被第三方窃取,比如通过 WIFI 监视的方式,但这些内容和数据并不能在 Zoom 这里保证安全。

在这一问题上,Zoom 回应称,Zoom 不会访问、窃取和出售用户数据。

图 | Zoom官网称链接和数据分别经过TLS加密和AES-256加密(来源:Zoom)

Zoom 发言人解释道,公司在文件中提到的“端到端” 指的是不同的 Zoom 端点之间的加密。这种说法是将 Zoom 的服务器视作是一个端点,这种做法和以往的常规理解并不相同。

约翰 · 霍普金斯大学的密码学家和计算机科学教授 Matthew Green 指出,多人参与的在线视频本身是很难进行端到端加密的,这是因为平台需要在会议过程中识别哪个用户正在通话,并将这名用户的高分辨率视频流分发给其他参会者,而对于其他的未讲话的参与者,平台只会提供低分辨率的视频流。

“如果都是端到端加密,你需要更多额外的步骤。” Matthew Green 表示,“这是可行的,但并不容易。”他指出,苹果在自家的视频通话软件 Facetime 上就使用了端到端加密。对于这种疑似欺瞒行为,他表示,Zoom 在端到端加密的解释上有点模糊。

泄露系统登陆凭据

除了备受争议的加密手段,Zoom 还被多个信息安全专家点名,称其 Windows 和 Mac 版软件均存在暴露用户登录凭据的风险。

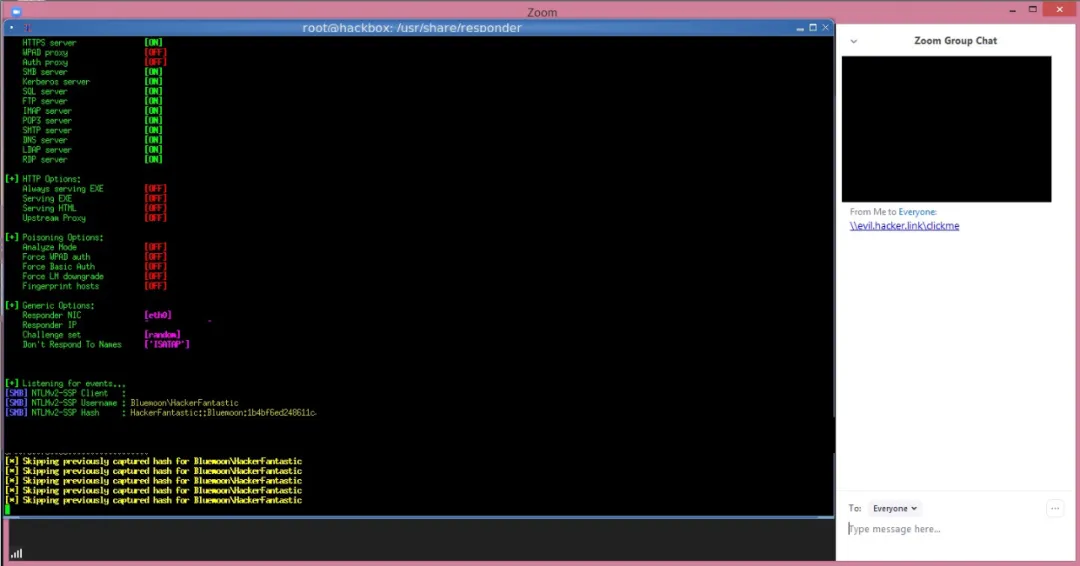

以 Windows 版本为例,Zoom 的聊天系统会自动将 URL 地址转换为可以点击的链接,以便其他用户导航到对应网站。比如发送 google.com 文本,就会以链接的形式发出。

但是 Zoom 还会将 Windows 系统的 UNC 路径同样转换为链接。UNC 路径通常被用于访问网络路径、设备或文件,比如连接局域网内的打印机。

图 | 利用UNC注入攻击和工具获取用户的登录凭据,注意右边对话框里的链接,不同于普通URL地址,这是一个经过伪装的UNC路径(来源:Twitter/Hacker Fantastic)

如果用户点击这种链接,Windows 会使用 SMB 文件共享协议与该地址通信。默认情况下,系统会尝试使用用户名和 NTLM 密码哈希值登录,以访问该设备或网络文件夹。有经验的黑客可以借助 Hashcat 这样的免费工具来逆向运算,破解密码。

通常来说,很多软件都会区分对待 URL 和 UNC,后者不应该被默认加上可以点击的链接样式,而是应该以纯文本的形式发送,以防有人误点。

最早公布这一漏洞的安全人员已经证实了 UNC 注入攻击的可行性,不仅捕获和破解了登录凭据,还能启动命令提示符(CMD)等本地程序。

目前 Zoom 已经获悉了漏洞的存在,尚不清楚是否已经修复。

数据不透明和中国服务器

最后,作为一款视频会议软件,另一个老生常谈的话题就是用户数据收集和透明度。在这方面,Zoom 显然还需要更多努力。

根据 Motherboard 的分析,由于 Zoom 的 iOS 版应用使用了 Facebook 的 Graph API,即使用户没有 Facebook 帐户,该应用也会向 Facebook 发送一些分析数据,比如在应用开启时通知 Facebook,并且发送设备型号、时区、所在城市、电信运营商和广告 ID 等信息。

经媒体曝光后,Zoom 目前已经删除了发送数据的代码。

事实上,这种行为并不少见,亚马逊旗下的智能门铃 Ring 也出现过类似问题。鉴于这种数据发送行为并未明确出现在 Zoom 公司和软件的隐私条款中,目前已经有人对其提起了集体诉讼,理由是未经用户允许向 Facebook 发送数据。

一些用户还发现,Zoom 会议管理者可以获得的监管信息非常多,包括与会者的 Zoom 窗口是否活跃,短时间内是否开启了其他页面,以及他们的 IP 地址、设备信息和所在地等等。这让人们开始担忧自己的隐私是否过分暴露。

纽约总检察长 Letitia James 最近也向 Zoom 写信,要求公司提供保护数据隐私和安全的详细资料,称其“解决安全漏洞的速度一直很慢”,担心恶意第三方能够秘密访问用户的网络摄像头。

除此之外,在地缘政治角力的大环境下,Zoom 创始人袁征和公司研发团队的中国背景也被放在聚光灯下审视。

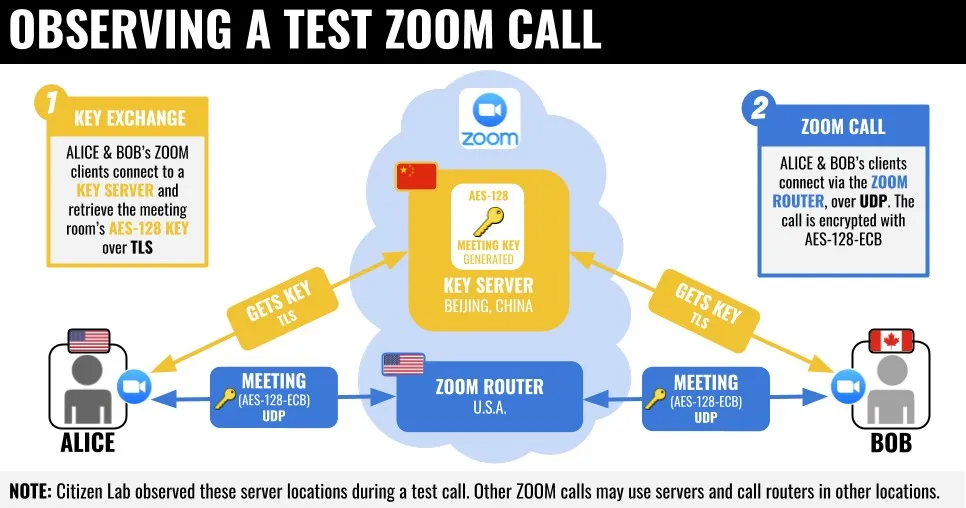

加拿大多伦多大学 Citizen Lab 的研究人员在 4 月 3 日披露,Zoom 软件偶尔会将包含加密密钥的数据发往中国服务器,即使用户身在北美。

他们多次测试后发现,该软件使用的 AES-128/256 密钥足够有效,但使用美国还是中国的密钥服务器似乎没有规律。

图 | Zoom 偶尔会从北京的密钥服务器获取密钥(来源:多伦多大学 Citizen Lab)

虽然研究人员在安全测试报告中还指出了其他问题,比如会议等待室存在安全漏洞(待修复后披露),也肯定了 Zoom 的一些加密措施;但仅密钥服务器放在中国一条吸引了最多关注。

也正是基于这一问题,多伦多大学的研究人员不建议涉及机密和敏感信息的会议使用 Zoom,实现“防患于未然”。对于 Zoom 来说,如果不做出改变,未来或许再看不到英国首相使用 Zoom 了,恐怕还会有更多麻烦找上门来。

Zoom 公司显然深知这一点,仅用不到一天的时间就公开回应,称已经修复了这一意外错误,中国服务器不会再成为北美的备用路径。

官方给出的理由是近两个月用户量激增,导致北美服务器承担了过大压力,为了缓解压力额外增配了服务器,但在白名单中错误地配置了两个中国的数据中心。此前曾一直限制不让北美流量通过中国服务器。

正所谓树大招风,短时间内获得如此之高的关注度,谷歌和微软可能都没享受过这种待遇。我们也不得不承认,Zoom 这一个月真是太难了,一系列问题接踵而至。

但归根结底,抛开地缘政治问题不谈,如果产品品质过硬,技术扎实,逻辑完善,经得起推敲和拆解,自然也不会经历这些。对于一家成立 9 年,市值超 300 亿美元的公司来说,关于数据、隐私和安全的要求并不苛刻。

有一说一,Zoom 目前处理问题的态度可圈可点,经常能看到及时发表的长篇声明,言辞恳切,整改问题的效率也不低。如果能够化危机为机会好好把握,经历阵痛未尝不是一件好事。

“我每天就感觉好像有某股力量在暗中捣鬼,想要摧毁我们。可是我太忙了,根本没时间想这些阴谋论。” 在最近一次接受《华尔街日报》采访时,CEO 袁征坦诚地表示。

“我希望在(卫生事件)之后可以回归商业客户群,但如果我们能吸取教训,变得更好更强,这一切也许是值得的,只是过程真的太痛苦了。”(编辑:刘瑞)

扫码下载智通APP

扫码下载智通APP